網盤同步助手是一款用于PC端的網盤同步客戶端應用程序,旨在幫助用戶將本地文件安全、快速地備份至云端,同時也支持從云端同步文件到本地。該應用程序具備豐富的功能,如定時備份、實時監控、過濾備份、任務管理等,能夠滿足個人和企業用戶在文件管理和數據保護方面的多樣需求。通過簡潔美觀的用戶界面,用戶可以輕松管理文件同步任務,并靈活設置各種備份策略。

2. 軟件功能手冊

2.1 用戶主動選擇本地目錄備份功能

- 目錄備份到網盤

- 用戶可主動選擇本地電腦中的任意目錄備份到網盤。

- 定時備份:支持設定某個時間點自動觸發備份任務。

- 設置備份時間:用戶可以在設置中選擇具體的備份時間,支持每天/每周/每月的定時任務,確保備份按時進行。

- 重復備份:用戶可設定重復規則,避免數據丟失。

- 文件過濾:用戶可以設置過濾條件,指定不備份某些文件名或后綴類型的文件。

- 支持多重條件:用戶可以同時設置多個文件名或后綴類型過濾條件。

- 實時備份:開啟后,文件變化實時監控,修改或新增的內容會自動增量備份至網盤。

- 增量備份:程序會識別文件變化部分,僅上傳變動部分以節省網絡帶寬。

- 版本控制:用戶可以選擇是否保留文件的多個歷史版本。

- 任務進度查看:用戶可以查看備份任務的實時進度。

- 詳細狀態:包括已備份文件數量、剩余時間估計、當前速度等。

- 任務日志查看:用戶可查看詳細的任務日志,了解任務的執行過程。

- 日志類型:分為信息日志、警告日志和錯誤日志,方便用戶過濾查看。

- 錯誤日志查看:顯示備份過程中出現的錯誤日志,便于排查問題。

- 自動記錄:自動記錄所有錯誤,包括網絡中斷、文件鎖定等情況。

- 傳輸錯誤重傳:對于在傳輸過程中出現的錯誤,支持自動重試傳輸,確保數據備份完整。

- 重試策略:支持用戶設置重試次數與間隔時間。

- 長路徑支持:文件路徑超過256個字符的情況也能正常處理,防止備份失敗。

- 自動路徑優化:對過長路徑進行優化處理,確保備份正常進行。

- 忽略刪除操作:用戶可選擇忽略刪除操作,即刪除本地文件時,云端文件不受影響。

- 可選同步策略:用戶可選擇是否同步刪除操作,以適應不同需求。

- 高速小文件傳輸:支持1000萬級別小文件的高速傳輸,確保備份過程高效。

- 文件打包傳輸:對于大量小文件,支持打包后傳輸以提升傳輸效率。

2.2 用戶被動文件夾備份功能

- 后臺指定文件夾備份

- 管理員可以在后臺指定某個用戶PC上的文件夾進行備份,確保重要文件得到保護。

- 后臺管理界面:管理員可以通過專用的管理界面設置和監控用戶備份任務。

- 文件格式過濾:管理員可以指定要備份的文件類型,過濾掉無關文件。

- 文件類型配置:支持設置多種文件類型,管理員可靈活配置。

- 文件存儲位置指定:可自定義備份文件在網盤中的存儲位置,便于管理。

- 自動目錄創建:根據備份任務自動創建目標目錄。

- 實時和定時模式:支持實時備份和定時備份兩種模式,適應不同使用場景。

- 智能切換:根據用戶的工作時間,自動切換為實時或定時模式。

- 任務進度查看:顯示備份任務的詳細進度,確保備份過程的透明度。

- 進度圖形化顯示:任務進度以圖形方式顯示,便于用戶理解。

- 任務日志和錯誤日志查看:支持查看任務執行日志和錯誤日志,方便排查問題。

- 日志導出:用戶可以導出日志文件,便于后續分析和存檔。

- 傳輸錯誤重傳:支持傳輸錯誤時的重試功能,保證數據完整性。

- 斷點續傳:在傳輸中斷后,可以從中斷點繼續傳輸。

- 長路徑支持和忽略刪除操作:和主動備份相同,支持長路徑問題及忽略刪除操作。

- 管理員可以在后臺指定某個用戶PC上的文件夾進行備份,確保重要文件得到保護。

2.3 用戶文件同步傳輸功能

- 云盤文件同步到本地PC

- 用戶可設定云盤的某個文件夾與本地指定文件夾進行同步。

- 多任務同步:支持多個同步任務并行運行。

- 同步策略:支持實時同步和定時同步兩種策略,滿足用戶的不同需求。

- 沖突處理:提供文件沖突時的處理選項,如覆蓋、重命名或跳過。

- 條件過濾:用戶可以設置過濾條件,指定某些文件格式才能同步至本地。

- 精確過濾:支持按文件名、文件類型、文件大小等多種條件過濾。

- 用戶可設定云盤的某個文件夾與本地指定文件夾進行同步。

2.4 用戶管理功能

- 用戶賬戶管理

- 支持用戶的登錄和退出,保障數據的隱私和安全。

- 多重認證:可選兩步驗證功能,增加安全性。

- 傳輸線程設置:用戶可根據需求設置傳輸的線程數(1~8線程),平衡網絡資源和傳輸速度。

- 線程動態調整:根據網絡狀況自動調整線程數,確保最佳性能。

- 傳輸速度設置:可限制傳輸速度,防止影響其他網絡活動。

- 速度優先級:提供高、中、低三檔傳輸優先級設置。

- 多語言支持:應用程序提供多語言設置,以便不同語言的用戶使用。

- 動態語言切換:支持用戶在應用內實時切換語言,界面即時更新。

- 支持用戶的登錄和退出,保障數據的隱私和安全。

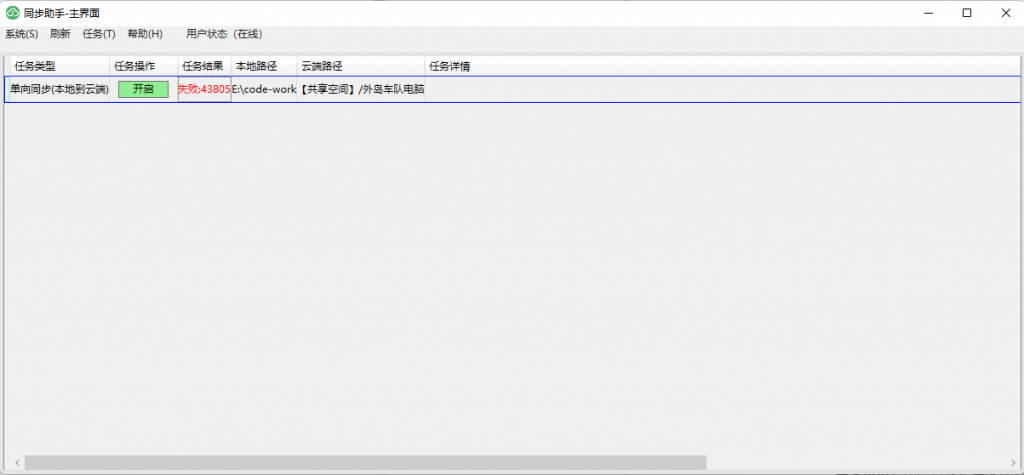

3. 軟件操作指南

3.1 安裝和啟動

- 用戶可以通過官方網站下載網盤同步助手的安裝包,按照安裝向導完成安裝。

- 安裝完成后,雙擊桌面快捷方式啟動程序,首次使用需要進行賬號注冊和登錄。

3.2 創建備份任務

- 點擊主界面上的“創建備份任務”按鈕。

- 選擇需要備份的本地目錄,并指定備份的云盤位置。

- 設定備份策略(定時或實時),以及備份文件的過濾條件。

- 點擊“確認”按鈕,任務創建完成,備份過程會按照設定的時間和策略執行。

3.3 查看任務狀態和日志

- 在主界面上,可以查看當前所有任務的列表,以及各任務的進度和狀態。

- 點擊某個任務,可以查看該任務的詳細日志,包括任務執行記錄和錯誤日志。

3.4 文件同步設置

- 點擊“文件同步”按鈕,進入同步設置界面。

- 選擇需要同步的云盤文件夾,并指定本地目標文件夾。

- 設置同步條件(實時、定時、文件類型過濾)后點擊“確認”按鈕,開始同步。

3.5 用戶賬戶管理

- 用戶可在“設置”界面管理賬戶信息,設定傳輸線程數、多語言選項以及傳輸速度。

4. 系統要求

- 操作系統:Windows 10及以上版本

- 內存:4GB以上

- 存儲空間:500MB以上可用硬盤空間

- 網絡連接:穩定的互聯網連接

5. UI設計說明

- 美觀簡潔:基于WPF框架,采用簡潔大方的現代UI設計,所有功能模塊直觀易用。

- 色彩搭配:采用柔和色調,避免用戶長時間使用后的視覺疲勞。

- 清晰的任務管理界面:任務列表、日志查看、錯誤重傳等操作都集中在一個面板,方便用戶使用。

- 可折疊面板:不同任務的詳情可通過折疊面板展開或隱藏,界面更加整潔。

- 多語言支持:提供中文、英文等多語言選擇,提升用戶的使用體驗。

- 語言切換按鈕:界面右上角提供一鍵切換語言的功能。

6. 客戶支持

- 用戶幫助中心:提供詳細的用戶手冊和FAQ,用戶可在應用內直接訪問。

- 視頻教程:提供一些基本操作的視頻教程,幫助新手用戶快速上手。

- 技術支持:用戶可以通過應用內的反饋入口提交問題,客服團隊會盡快給予答復。

- 在線聊天:支持通過在線聊天獲取即時幫助。

企業重要資料外發管理做起來并沒有那么難,一共可以5步,按照這個5步設計完成后,會形成一個完整的企業外發資料管理規范,讓其他的產品資料,研發資料,知識產權的管理得到進一步的提升,同時外發的過程也更加正規,無形中大大提升了公司的品牌形象。

外發資料管理建設五步法:一粒云科技原創,轉載請注明出處。

1、制度先行:建立文件外發管理制度與系統,系統與制度相輔相成,不能一味的靠一方,或者用一方去制衡另外一方,這是企業最愛范的毛病,企業應建立一套文件外發管理制度,包括對文件外發行為的定義、安全操作標準、敏感核心數據的定義、特殊業務場景的定義、負責及涉及人員、文件外發流程規范、系統及平臺操作指南、制度執行的特例說明等。這一制度能夠約束和規范員工的數據使用行為,并指導企業進行有效的文件外發管控。同時這些制度在系統上能基本的體現出來。

2、使用工具提升效率:使用統一文檔管理系統,kbox,或者創建安全內網。對于外出或在家辦公的員工,通過管理人員給予其有限的離線授權,允許外出繼續使用加密文檔,文檔仍能保持加密狀態,不影響正常辦公。在比如使用一粒云kbox文檔云系統,在內網隔離出研發與辦公網的資料的集中管理與交換審計等。當然對比高級別的資料,加解密軟件也是少不了的,通過對研發設備進行透明加解密,讓所有的受控資料離開電腦即可加密。一粒云kbox中也提供加解密模塊。

3、規范與安全的管理,通過KBOX等文檔辦公系統智能識別敏感內容文件,自動審核和過濾,只有當員工編輯的文件中包含敏感信息時才進行加密,這樣既提高了辦公效率,又保障了文件的安全性。同時,設置外發文檔的身份認證、訪問權限等,防止外發文件的竊取和濫用。 (采用統一外發平臺管控,集成加解密軟件,集成圖紙現在預覽等能力)同時,企業應支持自定義審批流程,進行申請離線、申請解密、申請打印外發、申請直接外發等操作。同時,審批方式可以多樣化,例如可以在客戶端、WEB端以及手機端進行審批,也可以通過驗證碼進行審批,這樣大大提高了辦公效率。

4、完整行為記錄:企業應完整記錄用戶行為,包括文件操作記錄、程序使用日志、USB外發日志和上傳下載日志,支持日志檢索和審計追溯。這樣在出現泄密事件時,可以通過審批日志以及屏幕追蹤,定位事件責任人。

5、定期培訓與溝通,建立獎懲措施:定期對員工進行培訓,提高他們對數據保護的意識和技能;定期與數據敏感部門的員工進行溝通或測評,確保他們理解和遵守公司的數據保護政策。企業應建立健全員工數據文件外發規范,包括相應的制度、準則和獎懲措施等。對于違規行為進行告警和通報處理,對于良好執行制度的個人和部門給予相應獎勵,以此推動員工遵守文件外發管理制度。

]]>如果客戶單位需要實現物理隔離的情況下,網閘可以配套kws很好的做到這一點. 因為網閘是物理隔離網絡被認可的設備之一.

1) KWS與網閘的網絡配置流程:

- 內網的云盤系統部署好后, 在網閘接口對應的虛擬ip地址A與內網服務器路由可達,鏈接方式采用https協議。

- 外網云盤系統部署好后,在網閘接口對應的虛擬ip地址B與外網服務器路由可達,鏈接方式采用https協議

- 網閘根據(單向或者雙向)需求,鏈接方式采用https協議,配置對應的策略,做雙向NAT,隱藏內外網真實服務器地址。文件出入網流程:

2) 文件出入網流程:

描述: 內網云盤文件發起擺渡后,將云盤文件推送到網閘內網主機中,進行安全檢查及業務邏輯處理,通過私有協議將數據封裝,再由隔離交換模塊擺渡至網閘外網主機,外網主機將數據還原,并由外網主機主動將數據推送給外網服務器,外網服務器獲得數據并存儲到對應的業務空間中(亦采用https協議),并推送通知給目標人員;目標人員根據被授予的權限對文件進行查看,或者下載;

3)網閘實現協議級別的物理隔離原理:

網閘和防火墻有本質的區別,數據擺渡的過程是有私有協議的封裝和硬件方面的交換卡配合,通過網閘的物理隔離交換核心網閘“2+1”結構實現;工作原理是應用數據到達設備外網主機,對數據進行安全審查,如訪問控制、協議檢查、內容過濾等,審查通過后,使用私有協議對應用數據重新封裝;通過物理層隔離交換模塊進行數據擺渡,將數據擺渡至內網,將應用數據還原成標準封裝數據,給到應用系統.

本文出自一粒云研發部

]]>問題1:U盤提交稅務資料帶來的困擾

由于稅務內網機關的特性及保密性,內外網進行物理隔離,雖然進行了物理隔離可以有效的防止黑客的入侵,但是由于存在內外部數據交換的需求,如果采用存儲設備例如 U 盤和移動硬盤等在內網和外網之間交互使用,使內網系統容易數據外泄,同時也增加感染病毒和遭受 U 盤型木馬攻擊的風險成負面影響的行為。

問題2:便利性不夠,帶來不必要麻煩

資料提交與窗口辦稅效率問題,采用一對一排隊機制辦稅,如果當前的辦稅缺某個資料就會耽誤后面辦稅人的時間,導致時間大量浪費,辦稅效率不高,甚至引起群眾不滿,甚至鬧事,帶來不必要的麻煩。大大降低稅務部門工作的滿意度。稅務中間機采用取號方式實現1對多服務,提交資料不需要經過人工窗口。

稅務中間機組網示意圖

稅務自助數據安全擺渡機包含數據安全擺渡機(辦稅機,可配置多臺)、數據安全檢查系統后端管理系統(簡稱“服務器端”,一臺即可)和數據安全檢查系統前端管理系統(簡稱“網盤模塊”,服務器已經包含)三部分。雖然是三個部分,主要由1臺服務器+多臺辦稅機組成。組網簡單,責任清晰明確,穩定可靠。

辦稅流程解析

企業財務人員或者辦稅人員通過排隊取號,到辦稅機上傳資料,打印文件憑條,根據憑條到窗口辦稅,辦事處工作人員根據版稅人的憑條獲取該企業的資料,進行業務操作,完整后,最后將資料推送到對應號碼,辦稅人員憑條取資料,完成無接觸U盤資料辦稅。

產品形態與系統界面展示

案例展示

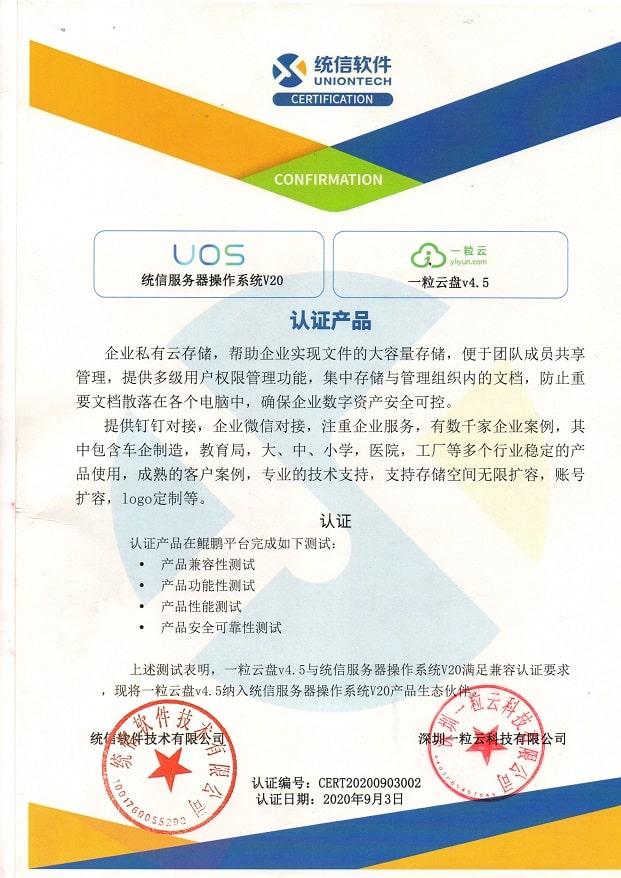

支持國產麒麟、統信UOS 服務器操作系統的文件共享存儲管理功能;

支持samba3、4,支持cifs協議

支持samba 權限管理與配置

支持統一的企業級組織架構,同步釘釘、企業微信、OA等組織架構(根據實際情況確認是否需要二開)

支持基于組織架構的權限管理,分配權限

支持權限細分與linux 權限一致“讀、寫、刪除”,支持分配給個人與組織架構

支持samba文件掛載windows

支持存儲健康管理、硬盤管理

提供web版本管理系統與界面,支持nas文件在web界面的基本文件操作。

提供基于web界面的office文件、pdf、圖片、視頻的在線查看,評論

支持部署第三方office套件實現多人在線編輯

提供客戶端管理軟件,支持國產麒麟、統信UOS 的桌面版本,客戶端功能與web段功能基本一致;

支持客戶定制化,支持二次開發,支持根據客戶的其他業務需求二次開發,費用額外計算歡迎大家使用,目前內測硬件由寶德、國鑫提供,支持12盤、24盤、36盤,支持第三方廠家OEM,歡迎廣大客戶聯系使用!

]]>所屬領域為:云存儲 / 二級存儲 /內容管理/備份容災。

公司成立于2015年,70%以上為研發人員,為國家級高新企業、深圳市政府軟件供應商、華為“云匯萬家”計劃成員、騰訊云合作伙伴。在全國擁有二十多個區域分銷渠道。

一粒云憑借過硬的產品和技術為廣大合作伙伴、客戶專業的企業級數據存儲、管理、共享、備份等解決方案;目前廣泛應用于政府機關、教育行業、制造業、廣大中小企業,典型客戶有深圳海關、華為。東風小康等。

備份軟件的定位:

國家互聯網安全與網絡安全對數據提出了更高的要求,我們可以看下等保與政策的對應關系。

| 等級等保 | 政策章節 | 政策內容 |

| 第一級 | 6.1.4 安全計算機—— 6.1.4.7 數據備份恢復 | 應提供重要數據的本地數據備份與恢復功能。 |

| 6.1.8 安全建設管理—— 6.1.9.7 備份與恢復管理 | a.應識別需要定期備份的重要信息、系統及軟件系統等; b.應規定備份信息的備份方式、備份額度、存儲介質、保質期等。 | |

| 第二級 | 7.1.4 安全計算環境—— 7.1.4.8 數據備份恢復 | a.應提供重要數據的本地數據備份與恢復能力; b.應提供異地數據備份功能,利用通信網絡能將重要數據定時批量傳送至備用場地。 |

| 7.1.10 安全建設管理—— 7.1.10.11 備份與恢復管理 | a.應識別需要定期備份的重要信息、系統及軟件系統等; b.應規定備份信息的備份方式、備份額度、存儲介質、保質期等。 c.應根據數據的重要性和數據對系統運行的影響,制定數據的備份策略和恢復策略、備份程序和恢復程序等。 | |

| 第三級 | 8.1.4 安全計算機環境—— 8.1.4.9 數據備份恢復 | a.應提供重要數據的本地數據備份與恢復功能; b.應提供異地實時備份功能,利用通信網絡能將重要數據實時備份至備份場地; c.應提供重要數據處理系統的熱冗余,保證系統的高可用性。 |

| 8.1.10 安全建設管理—— 8.1.10.11 備份與恢復管理 | a.應識別需要定期備份的重要信息、系統及軟件系統等; b.應規定備份信息的備份方式、備份額度、存儲介質、保質期等。 c.應根據數據的重要性和數據對系統運行的影響,制定數據的備份策略和恢復策略、備份程序和恢復程序等。 | |

| 第四級 | 9.1.4 安全計算環境—— 9.1.4.9 數據備份恢復 | a.應提供重要數據的本地數據備份與恢復功能; b.應提供異地實時備份功能,利用通信網絡能將重要數據實時備份至備份場地; c.應建立異地災難備份中心,提供業務應用的實時切換。 |

| 9.1.10 安全建設管理—— 9.1.10.11 備份與恢復管理 | a.應識別需要定期備份的重要信息、系統及軟件系統等; b.應規定備份信息的備份方式、備份額度、存儲介質、保質期等。 c.應根據數據的重要性和數據對系統運行的影響,制定數據的備份策略和恢復策略、備份程序和恢復程序等。 |

2、解決各種問題導致的系統故障。包括、網絡的,硬件的、設備的、人為的、環境導致的、自然災害導致等等,系統在面對的風險時往往時沒有感知的,但是造成的損失卻是實實在在的。

一粒云數據保護系統,是如何解決的呢?如下圖所示

建設目標

引起本期數據備份項目主要解決的目標如下,需要求找一粒云數據備份

a) 快速備份,確保備份成功率,縮短備份窗口,提高備份數據實時性;b) 建立現有業務系統中的數據庫,文件等的備份;

c) 部署管理簡單、操作簡單易懂,全圖形化、流程化操作;

d) 保護現有硬件架構,平滑擴展。

e) 建立數據管理運維流程規范,模板化和流程化數據管理。

f) 日常運維便利性,用戶自服務等方式減輕運維人員工作量。除上述災難備份要求外,在技術和管理方面

存在的風險與問題點:

? 項目實施的風險:由于現有的系統都是正在運行的關鍵系統,一定要注意項目實施的風險,最好不要對現有系統存儲或數據庫進行較大的改變,最好不要重新安裝系統和數據庫。

? 統一監控問題:在數據中心能對系統的運維狀況進行監控管理,及時發現問題,并能進行事后審計監督和優化改進。

? 恢復演練:數據恢復演練是災難恢復的重要環節,因此要求能方便進行數據恢復演練。

? 投資保護問題:盡量要利用現有的主機和存儲設備。

通過購買一粒云備份軟件或者一體機可以助您快速、高效、穩定完成公司目標任務。

]]>一粒云正式啟動新域名:ylicloud.com, 同時企業的logo了也做部分的更新;其主要意義在于標志企業整體業務規模擴大化。

一粒云深耕云存儲、文檔存儲管理行業多年,其中。云盤產品的發展,為企業打下了堅固的基礎,連續多年利用企業網盤,在行業排名靠前。隨著業務規模增大,目前提供基于云盤產品的多個行業版本。衍生出教育工程霸王安全多個獨立產品。同時一粒云在數據備份,超融合虛擬化技術上面有一定的積累,并且于今年發布的儲備份產品(備份一體機)與超融合虛擬化產品。兩款產品已經發布,就在多個學校,企業中應用并且獲得良好的評價。

未來一粒云將立足于存儲與數據管理,提供數據安全,業務安全,管理安全的數據安全解決方案,以存儲為本,以安全為根,不斷創新。作出適合今天社會發展,今天社會需求的新產品,新形態。

]]>1月7日,深圳市水污染治理成效新聞發布會在深圳市政府新聞發布廳舉行,市水污染治理指揮部辦公室副主任、市水務局副局長龔利民出席介紹相關情況并回答記者提問。

1月15日,市水務局召開2020年度全市水務工作會議,總結2019年工作,分析水務改革發展新形勢,謀劃今后一個時期的發展目標和思路,部署2020年重點任務。局領導班子成員,市前海管理局水務主管部門、各區(新區)水務局、深汕特別合作區住建水務局主要負責同志,局機關各處室、局屬各單位全體人員,市水務集團負責同志等參加會議。

1月24日(農歷大年三十),市水務局黨組書記、局長張禮衛一行赴東江取水口,看望慰問節日期間堅守崗位的水務一線員工,送上美好的新春祝福。

1月30日,市水務局聯合生態環境局印發《關于進一步做好排水設施新型冠狀病毒感染疫情防控工作的通知》,要求全市水質凈化廠、污泥處置及管網運營單位認真做好疫情防控工作。

1月31日,市水務局黨組書記、局長張禮衛一行到福田水質凈化廠實地檢查疫情防控工作和生產運行情況,并對市水務集團疫情防控期間供排水工作作具體部署。

2月:

2月7日,為切斷病毒及其他病原體經排水系統傳播的途徑,市水務局發布《深圳市新型冠狀病毒感染的肺炎疫情防控時期建筑與小區排水系統防范病原體傳播工作指引(試行)》。

2月11日,黃敏副市長到市水務局檢查指導水務系統疫情防控工作,聽取供水、排水、水務工程復工等方面的匯報,慰問水務系統工作人員。市水務局領導班子及相關處室主要負責同志參加會議。

2月12日,市水務局黨組書記、局長張禮衛主持召開全市水務系統強降雨防御工作視頻會,就疫情防控期間做好今年首場強降雨防御工作作部署,各區水務主管部門、市水務集團,局領導班子及相關處室主要負責同志參加會議。

2月21日,市水務局發布《供水企業疫情防控期間客戶服務指引》,指導各供水企業創新服務模式,倡導“不接觸”服務,實施欠費不停水、免收違約金等措施,全力保障民生用水。

2月25日,市水務局發布《深圳市在建水務工程科學有序復工工作指引》,指導水務在建工程做好復工后的防疫措施,確保從業人員安全和防疫形勢穩定。

]]>

下載地址:鏈接: https://pan.baidu.com/s/1lJbQOkfRw3NIZkUnUCkB_A 提取碼: 8hv1

鏡像制作:

基于容器制作

在容器中完成操作后制作;

基于鏡像制作

編輯一個Dockerfile,而后根據此文件制作;

基于容器制作:

docker commit

docker commit [OPTIONS] CONTAINER [REPOSITORY[:TAG]]

–author, -a

–pause, -p

–message, -m

–change, -c

將鏡像文件導出為tar文件:

docker save

Save one or more images to a tar archive (streamed to STDOUT by default)

docker save [OPTIONS] IMAGE [IMAGE…]

從tar文件導入鏡像 :

docker load

Load an image from a tar archive or STDIN

docker load [OPTIONS]

–input, -i Read from tar archive file, instead of STDIN

–quiet, -q false Suppress the load output

Docker參考手冊:

https://docs.docker.com/engine/reference/commandline/dockerd/

配置docker守護進程的屬性信息的方法:/etc/docker/daemon.json

每一個可設置的鍵是dockerd的可用的選項,其值為選項的參數;但有些參數不可用于此文件中,例如add-registry,

insecure-registry;

有些選項的參數是數組的格式,需要放置于[];

官方手冊(完整的可用參數列表):

https://docs.docker.com/engine/reference/commandline/dockerd/#run-multiple-daemons

{

“authorization-plugins”: [],

2018/8/23 Docker.txt

file:///C:/Users/Administrator/Desktop/Docker.txt

4

/14

“data-root”: “”,

“dns”: [],

“dns-opts”: [],

“dns-search”: [],

“exec-opts”: [],

“exec-root”: “”,

“experimental”: false,

“storage-driver”: “”,

“storage-opts”: [],

“labels”: [],

“live-restore”: true,

“log-driver”: “”,

“log-opts”: {},

“mtu”: 0,

“pidfile”: “”,

“cluster-store”: “”,

“cluster-store-opts”: {},

“cluster-advertise”: “”,

“max-concurrent-downloads”: 3,

“max-concurrent-uploads”: 5,

“default-shm-size”: “64M”,

“shutdown-timeout”: 15,

“debug”: true,

“hosts”: [],

“log-level”: “”,

“tls”: true,

“tlsverify”: true,

“tlscacert”: “”,

“tlscert”: “”,

“tlskey”: “”,

“swarm-default-advertise-addr”: “”,

“api-cors-header”: “”,

“selinux-enabled”: false,

“userns-remap”: “”,

“group”: “”,

“cgroup-parent”: “”,

“default-ulimits”: {},

“init”: false,

“init-path”: “/usr/libexec/docker-init”,

“ipv6”: false,

“iptables”: false,

“ip-forward”: false,

“ip-masq”: false,

“userland-proxy”: false,

“userland-proxy-path”: “/usr/libexec/docker-proxy”,

“ip”: “0.0.0.0”,

“bridge”: “”,

“bip”: “”,

“fixed-cidr”: “”,

“fixed-cidr-v6”: “”,

“default-gateway”: “”,

“default-gateway-v6”: “”,

“icc”: false,

“raw-logs”: false,

“allow-nondistributable-artifacts”: [],

“registry-mirrors”: [],

“seccomp-profile”: “”,

“insecure-registries”: [],

“disable-legacy-registry”: false,

“no-new-privileges”: false,

“default-runtime”: “runc”,

“oom-score-adjust”: -500,

“runtimes”: {

“runc”: {

“path”: “runc”

},

“custom”: {

“path”: “/usr/local/bin/my-runc-replacement”,

“runtimeArgs”: [

“–debug”

]

}

}

}

2018/8/23 Docker.txt

file:///C:/Users/Administrator/Desktop/Docker.txt 5/14

dockerd守護進程的C/S,其默認僅監聽Unix SOcket格式的地址,/var/run/docker.sock;如果使用TCP套接字,

/etc/docker/daemon.json:

“hosts”: [“tcp://0.0.0.0:2375”, “unix:///var/run/docker.sock”]

也可向dockerd直接傳遞“-H|–host”選項;

自定義docker0橋的網絡屬性信息:/etc/docker/daemon.json文件

{

“bip”: “192.168.1.5/24”,

“fixed-cidr”: “10.20.0.0/16”,

“fixed-cidr-v6”: “2001:db8::/64”,

“mtu”: 1500,

“default-gateway”: “10.20.1.1”,

“default-gateway-v6”: “2001:db8:abcd::89”,

“dns”: [“10.20.1.2″,”10.20.1.3”]

}

核心選項為bip,即bridge ip之意,用于指定docker0橋自身的IP地址;其它選項可通過此地址計算得出。

文檔路徑:

https://docs.docker.com/engine/userguide/networking/default_network/custom-docker0/

容器構建示例:

https://github.com/mysql/mysql-docker

容器的資源限制:

CPU:

RAM:

Device:

–device-read-bps value Limit read rate (bytes per second) from a device (default [])

–device-read-iops value Limit read rate (IO per second) from a device (default [])

–device-write-bps value Limit write rate (bytes per second) to a device (default [])

–device-write-iops value Limit write rate (IO per second) to a device (default [])

Docker private Registry的Nginx反代配置方式:

client_max_body_size 0;

location / {

proxy_pass http://registrysrvs;

proxy_next_upstream error timeout invalid_header http_500 http_502 http_503 http_504;

proxy_redirect off;

proxy_buffering off;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

auth_basic “Docker Registry Service”;

auth_basic_user_file “/etc/nginx/.ngxpasswd”;

}

Docker-distribution配置文件格式詳細信息:

https://docs.docker.com/registry/configuration/#list-of-configuration-options

Kubernetes

架構:master/agent

master主機:

kube-apiserver

kube-scheduler

kube-controller-manager

agent主機(node):

kubelet

2018/8/23 Docker.txt

file:///C:/Users/Administrator/Desktop/Docker.txt 6/14

container runtime(docker/rkt/…)

kube-proxy

容器編排三套解決方案:

kubernetes

mesos+marathon

machine+swarn+compose

Kubernetes:

組件:master, nodes, database(k/v store)

master:apiserver, controller-manager, scheduler

nodes: kubelet, kube-proxy, container runtime

核心術語:

Pod, label, service, ingress

網絡插件:flannel, …

Kubernetes-1.8安裝:

yum 倉庫:

https://yum.kubernetes.io/

https://packages.cloud.google.com/yum/rep